Que es Bootnets en la ciberseguridad

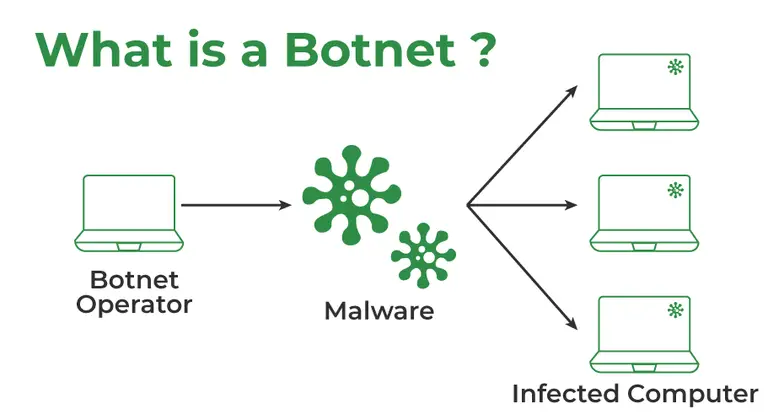

En el ámbito de la ciberseguridad, los botnets son una de las mayores amenazas a las que se enfrentan las organizaciones y los usuarios en línea. Un botnet, también conocido como red de bots, es un conjunto de dispositivos informáticos infectados y controlados de forma remota por un atacante. Estos dispositivos, que incluyen computadoras, servidores, routers e incluso dispositivos IoT, son utilizados para llevar a cabo diversas actividades maliciosas, como ataques DDoS, distribución de malware, robo de información sensible y fraude en línea. En esta introducción, exploraremos en detalle qué es un botnet, cómo funciona y las medidas que se pueden tomar para prevenir y mitigar sus efectos.

¿Qué es un botnet ejemplos?

Un botnet es una red de dispositivos infectados con software malicioso, también conocido como bot, que se controla de forma remota por parte de un atacante. Estos dispositivos pueden ser computadoras, servidores, teléfonos móviles u otros dispositivos conectados a Internet.

El objetivo de un botnet es llevar a cabo actividades ilícitas sin el conocimiento o consentimiento de los propietarios de los dispositivos infectados. Algunas de las actividades comunes que llevan a cabo los botnets son el envío masivo de correos no deseados (spam), el robo de información personal o financiera, el lanzamiento de ataques de denegación de servicio (DDoS) o la propagación de malware.

Existen varios ejemplos de botnets famosos que han causado un gran impacto en Internet. Uno de ellos es el botnet Mirai, que en 2016 fue utilizado para lanzar ataques DDoS a gran escala, afectando a importantes sitios web y servicios en línea. Otro ejemplo es el botnet Zeus, que se utilizó para robar millones de dólares de cuentas bancarias en todo el mundo.

Los botnets son una amenaza seria para la seguridad en línea, ya que pueden ser utilizados para llevar a cabo actividades ilegales de forma masiva y difícil de rastrear. Además, la creciente cantidad de dispositivos conectados a Internet, como los dispositivos del Internet de las cosas (IoT), ha aumentado el potencial de los botnets y su capacidad para causar daños.

En resumen, un botnet es una red de dispositivos infectados controlados por un atacante para llevar a cabo actividades ilícitas. Algunos ejemplos conocidos de botnets incluyen Mirai y Zeus. La lucha contra los botnets es un desafío constante para la seguridad en línea y se requiere de medidas preventivas y de seguridad para protegerse de ellos.

La existencia de botnets plantea una reflexión sobre la importancia de proteger nuestros dispositivos y redes contra posibles ataques. Además, también nos hace pensar en la responsabilidad de los fabricantes de dispositivos y proveedores de servicios de Internet para garantizar la seguridad de sus productos y servicios. ¿Cómo podemos colaborar como usuarios y sociedad para prevenir y combatir los botnets?

¿Qué son los botnet para que se utilizan?

Las botnets son redes de dispositivos infectados por malware que son controlados de forma remota por un atacante. Estas redes son utilizadas para llevar a cabo una variedad de ataques cibernéticos.

Uno de los tipos de ataques más comunes que se llevan a cabo utilizando botnets es el ataque de denegación de servicio distribuido (DDoS). En este tipo de ataques, los dispositivos infectados envían una gran cantidad de tráfico a un objetivo específico, saturando sus recursos y dejándolo inaccesible para los usuarios legítimos.

Otro tipo de ataque que se suele realizar utilizando botnets es el envío masivo de correo no deseado (spam). Los dispositivos infectados envían grandes cantidades de correos electrónicos no deseados, lo que puede afectar la reputación de los servidores de correo y saturar las bandejas de entrada de los usuarios.

Además, las botnets también pueden ser utilizadas para llevar a cabo ataques de fuerza bruta, en los que se intenta adivinar contraseñas mediante la prueba de múltiples combinaciones. Esto puede ser especialmente peligroso si se utilizan para atacar servicios en línea que contienen información sensible, como cuentas bancarias o sistemas de pago.

Otro tipo de ataque que se puede llevar a cabo utilizando botnets es el robo de información. Los dispositivos infectados pueden ser utilizados para recopilar información confidencial de los usuarios, como contraseñas, datos personales o información financiera.

En resumen, las botnets son utilizadas para llevar a cabo una variedad de ataques cibernéticos, desde ataques DDoS y envío masivo de spam, hasta ataques de fuerza bruta y robo de información. Es importante estar siempre alerta y tomar medidas para proteger nuestros dispositivos y redes de posibles infecciones.

A medida que la tecnología avanza, los ciberdelincuentes también encuentran nuevas formas de utilizar botnets para llevar a cabo ataques más sofisticados y peligrosos. Por eso, es fundamental que los usuarios estén informados y tomen medidas para protegerse. ¿Qué medidas de seguridad consideras más efectivas para prevenir los ataques de botnets?

¿Cómo se propaga el virus botnet?

Un virus botnet se propaga principalmente a través de la utilización de malware y exploits en sistemas vulnerables. El proceso de propagación comienza cuando un usuario descarga o ejecuta un archivo infectado sin darse cuenta.

El virus botnet puede propagarse a través de correos electrónicos de phishing, donde los atacantes envían mensajes falsos que parecen legítimos para engañar a los destinatarios y hacer que descarguen archivos adjuntos maliciosos. Una vez que el archivo es abierto, el virus se instala en el sistema y comienza a recopilar información confidencial o a controlar el equipo de forma remota.

Otra forma común de propagación es a través de sitios web comprometidos. Los atacantes aprovechan las vulnerabilidades de seguridad de los sitios web para inyectar código malicioso que se descarga automáticamente en los dispositivos de los visitantes sin su conocimiento.

El virus botnet también puede propagarse a través de dispositivos USB infectados. Los atacantes dejan caer dispositivos USB infectados en lugares públicos o los envían por correo a personas específicas. Cuando alguien conecta el dispositivo a su equipo, el virus se ejecuta automáticamente y se propaga a través de la red.

Además, los virus botnet pueden utilizar redes de igual a igual (P2P) para propagarse. Algunos virus botnet se disfrazan como archivos legítimos que se comparten en redes P2P, y cuando alguien descarga e instala el archivo, el virus se activa y comienza a infectar otros dispositivos conectados a la red P2P.

En resumen, el virus botnet se propaga a través de archivos infectados descargados o ejecutados por los usuarios, ya sea a través de correos electrónicos de phishing, sitios web comprometidos, dispositivos USB infectados o redes P2P. Es importante ser consciente de los riesgos y tomar medidas de seguridad para proteger nuestros dispositivos.

La propagación de virus botnet es un problema creciente en la era digital. A medida que la tecnología avanza, los atacantes encuentran nuevas formas de distribuir y propagar malware. Es esencial estar informado y educado sobre las medidas de seguridad adecuadas para proteger nuestros dispositivos y datos personales. ¿Cuál crees que será el próximo método de propagación que utilizarán los virus botnet?

¿Que es un botnet ?

Un botnet es una red de computadoras infectadas con malware y controladas de forma remota por un ciberdelincuente. Estas computadoras, conocidas como bots o zombies, son utilizadas para llevar a cabo actividades maliciosas sin el conocimiento o consentimiento de sus propietarios.

El objetivo principal de un botnet es aprovechar la capacidad de procesamiento y ancho de banda de las computadoras infectadas para llevar a cabo ataques cibernéticos. Estos ataques pueden incluir el envío masivo de spam, el robo de información personal o financiera, la propagación de virus y malware, y la realización de ataques de denegación de servicio (DDoS).

Los bots en un botnet suelen ser controlados por un servidor de comando y control (C&C) que se comunica con ellos a través de Internet. El ciberdelincuente puede enviar instrucciones a los bots, como comenzar un ataque o recopilar información, y los bots responderán y ejecutarán estas instrucciones de forma automática.

Para infectar computadoras y reclutarlas en un botnet, los ciberdelincuentes suelen utilizar técnicas como el phishing, la explotación de vulnerabilidades en software desactualizado o la ingeniería social. Una vez que una computadora está infectada, se convierte en parte del botnet y puede ser utilizada para llevar a cabo acciones maliciosas sin que su propietario lo sepa.

La detección y eliminación de un botnet puede ser complicada, ya que los bots suelen estar diseñados para ocultar su presencia y evitar su detección. Los propietarios de computadoras infectadas pueden no darse cuenta de que su dispositivo forma parte de un botnet hasta que experimenten un rendimiento deficiente o sean informados por su proveedor de servicios de Internet.

En resumen, un botnet es una red de computadoras infectadas y controladas de forma remota por un ciberdelincuente para llevar a cabo actividades maliciosas. Estos botnets representan una amenaza significativa para la seguridad cibernética y la privacidad de los usuarios de Internet.

Reflexión: A medida que la tecnología avanza, también lo hacen las técnicas utilizadas por los ciberdelincuentes. Los botnets son solo una de las muchas formas en que los criminales pueden aprovechar nuestros dispositivos y redes para sus propios fines maliciosos. Es esencial estar siempre alerta y tomar medidas para proteger nuestra seguridad en línea.

En conclusión, las bootnets son una amenaza creciente en el ámbito de la ciberseguridad. Estas redes de bots pueden causar estragos en los sistemas informáticos, comprometiendo la seguridad de los datos y poniendo en peligro la privacidad de los usuarios.

Es fundamental estar al tanto de las últimas técnicas y herramientas utilizadas por los ciberdelincuentes para proteger nuestros sistemas y redes. El conocimiento y la prevención son nuestras mejores armas contra estas amenazas.

Recuerda mantener tus dispositivos actualizados, utilizar contraseñas seguras y contar con un software antivirus confiable. ¡No te conviertas en una víctima de las bootnets!

Nos despedimos con la firme convicción de que la ciberseguridad es responsabilidad de todos. ¡Protege tus datos y mantén tu información a salvo!

Deja una respuesta

Artículos relacionados